Hem detectat una nova campanya de correus electrònics fraudulents que tracten d’infectar els equips de les empreses amb un programari de segrest. La campanya detectada va dirigida a empreses d’arquitectura, encara que no descartem que el radi d’acció s’amplie a altres sectors. Els ciberdelinqüents suplanten la identitat d’una coneguda empresa fotogràfica sol·licitant un pressupost amb el qual guanyar-se la confiança del destinatari i poder, finalment, enviar-li uns arxius infectats.

Anàlisi

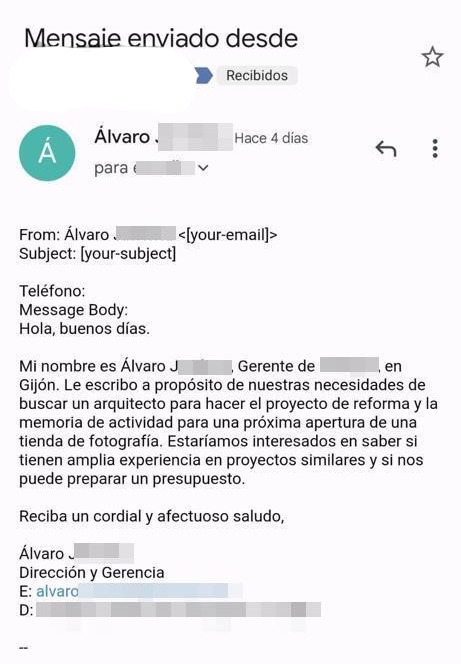

Diversos treballadors han rebut un correu fraudulent en el qual se’ls sol·licita pressupost per a realitzar una obra. Aquest correu, aparentment legítim, suplanta la identitat d’una coneguda empresa de fotografia i, en el seu nom, sol·licita el pressupost. Aquest primer correu aparenta ser real, ja que empra una comunicació correcta i ajustada al destinatari. Aquesta tècnica es coneix com a atac dirigit.

Amb aquest primer correu, aconsegueixen guanyar-se la confiança del receptor que, desconeixedor del frau, respon al missatge indicant els seus serveis.

Amb aquest primer correu, aconsegueixen guanyar-se la confiança del receptor que, desconeixedor del frau, respon al missatge indicant els seus serveis.

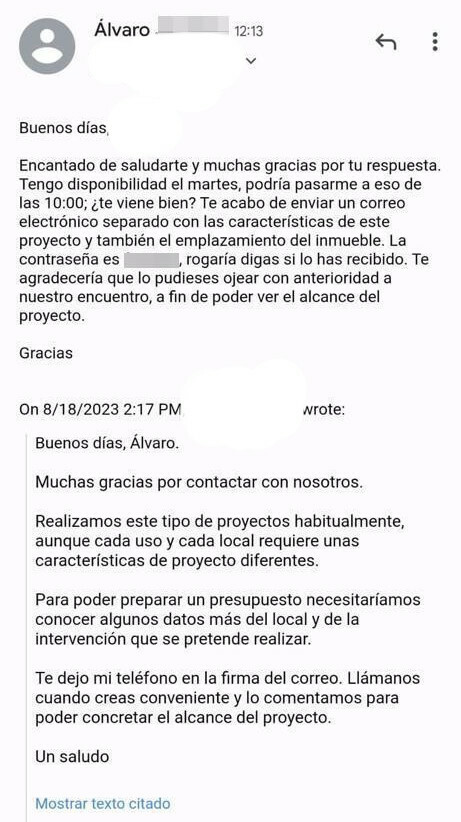

En el segon correu, el ciberdelinqüent concreta la data i l’hora d’una hipotètica cita. A més, li envia un tercer correu amb un arxiu adjunt en el qual es troben els detalls del projecte que ha encarregat i en el cos del correu s’indica la contrasenya d’aquest arxiu adjunt.

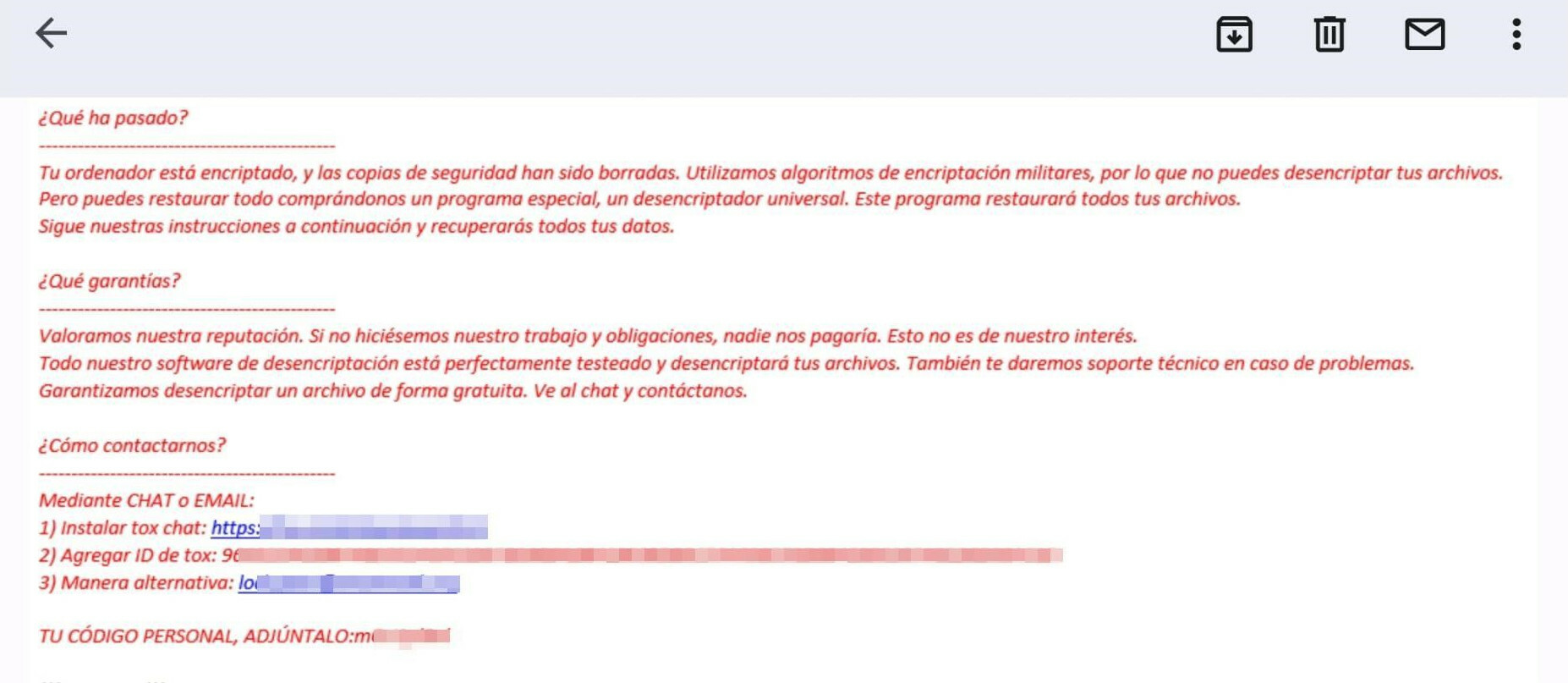

Com podem apreciar en la contestació dels ciberdelinqüents, darrere de l’engany hi ha persones perquè no es tracta de correus automatitzats. D’aquesta manera és molt més fàcil que aconseguisquen el seu objectiu per a guanyar-se la confiança del receptor, ja que és difícil desconfiar d’una redacció tan correcta i personalitzada. Per tant, si el destinatari descarrega i executa els documents que ha rebut en el correu per part del suposat client, el seu dispositiu quedarà infectat pel programari de segrest i mostrarà el missatge següent:

Recomancions

Si rebeu un correu electrònic com el que descrivim en l’avís, recomanem que l’elimineu immediatament i que informeu la resta d’empleats, i també les autoritats, per a evitar possibles víctimes.

En cas que hàgeu respost al correu, hàgeu rebut els arxius infectats i els hàgeu executat, recomanem que desconnecteu l’equip de la xarxa al més prompte possible i que talleu qualsevol comunicació amb el ciberdelinqüent.

Recomanem que apagueu l’equip com més prompte millor amb l’objectiu de detindre la propagació del xifratge d’arxius que el programari maliciós està realitzant. Després d’això, el més adequat és que contacteu amb un tècnic que oferisca assistència per a poder desencriptar els arxius.